「情報セキュリティ10大脅威 2024」(IPA)によると「ランサムウェアによる被害」(第1位)など、上位に標的型攻撃と関連のあるものが入っています。

標的型攻撃では、組織の中で弱いところが狙われるため、システム上の対策だけではなく、社員全体のセキュリティリテラシーの底上げが重要です。

また、第2位の「サプライチェーンの弱点を悪用した攻撃」は大企業に限ったことではなく、中小を含めた全企業が狙われていることを示しており、今後も標的型攻撃という脅威に対して、組織として優先的に取り組む必要があることが分かります。

順位:組織向けの脅威

1位:ランサムウェアによる被害

2位:サプライチェーンの弱点を悪用した攻撃

3位:内部不正による情報漏えい等の被害

4位:標的型攻撃による機密情報の窃取

5位:修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)

6位:不注意による情報漏えい等の被害

7位:脆弱性対策情報の公開に伴う悪用増加

8位:ビジネスメール詐欺による金銭被害

9位:テレワーク等のニューノーマルな働き方を狙った攻撃

10位:犯罪のビジネス化(アンダーグラウンドサービス)

出典元:「情報セキュリティ10大脅威 2024」(IPA)

富士通ラーニングメディアの考える情報セキュリティ研修

日本国内においては専門家であるセキュリティ技術者の育成に加え、システム企画・設計・開発・運用・保守を行う人材や、管理部門等の人材にもセキュリティ関連スキルが必須であることが示唆されています。

当社が考える情報セキュリティ研修の基本コンセプトは、以下の3本柱の推進です。

- 標的型攻撃の足掛かりとして狙われる「社員全体のセキュリティの底上げ」

- 自社においてセキュアなアプリ開発やセキュアなインフラ構築のできる「セキュリティがわかる技術者の育成」

- 多様化するサイバー攻撃に対する高い専門性を持った「セキュリティ技術者の育成」

当社では、この3本柱を推進するために、育成の目的に合わせて複数のコースから最適なものを選定したおすすめ受講パターンをご提供しております。

また多くのコースでライブコース(オンライン)化を行っており、従来のラーニングセンターでの受講のほか、オンラインで場所を問わずご受講が可能になりました。ご要望に合わせてご検討ください

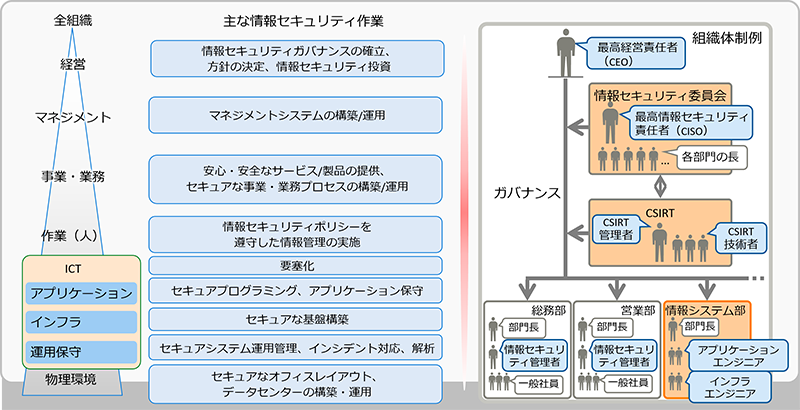

情報セキュリティの実現に向けた組織構成と情報セキュリティ研修カテゴリ

企業・組織における情報セキュリティ活動は体系化されており、組織構造の作業と役割によってセキュアな事業・業務が実現されています。企業内セキュリティを向上させるためには、一般社員のセキュリティ遵守、セキュリティがわかる技術者とセキュリティ技術者の連携が必要です。

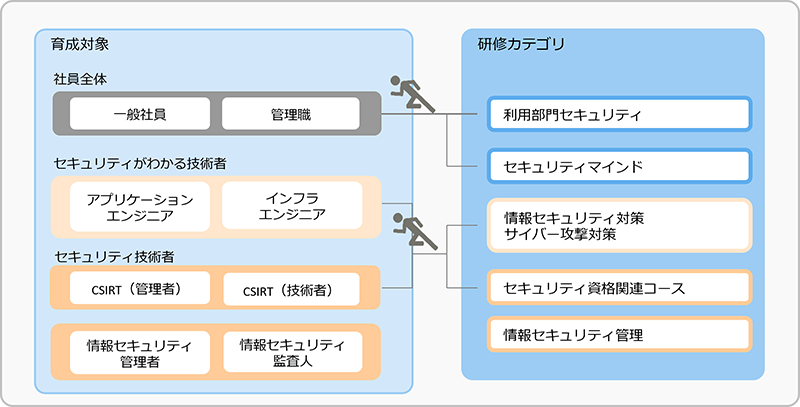

当社では育成したい対象に合わせて研修ラインナップをカテゴリとして分類してご提供しています。

情報セキュリティ研修カテゴリ

情報セキュリティ分野の多様な人材に向けてコースをご用意し、育成対象ごとにカテゴリを分けてご提供しています。

育成対象の人材に合わせカテゴリをご選択いただくと、各研修カテゴリに対応したコースをコースマップにてご確認いただけます。

| カテゴリ | 育成対象 | 育成対象の想定業務 | (参考)必要とされるスキル例 |

|---|---|---|---|

| 利用部門セキュリティ・セキュリティマインド | 一般社員・管理職 | 企業や団体組織にて従業員として勤務する方 | □ 取り組みの背景や必要性の理解 □ ポリシーに沿った厳格なオペレーションの実行 □ 情報管理と環境管理の改善 □ 不正な心理誘導に利用される心の弱さの理解 |

| 情報セキュリティ対策・サイバー攻撃対策 | アプリケーションエンジニア | セキュアなWebアプリケーションを開発、設計したい方 | □ セキュアプログラミングの整備と管理 □ セキュアコーディングの実施 □ テスト設計と脆弱性診断の実施 |

| インフラエンジニア | インフラエンジニアとして情報システム部などに勤務しながらサイバーセキュリティに対する対応力を高めたい方 | □ 境界防御の設計と実装 □ サーバの要塞化およびエンドポイントの設計と実装 □ テスト設計と脆弱性診断の実施 |

|

| CSIRT(管理者) | CSIRTの統括を行う方 | □ インシデント対応計画の策定と運用 □ インシデント発生時のステークホルダーとの調整 □ インシデント対応履歴の管理と経営層への報告 |

|

| CSIRT(技術者) | ログ監視や証拠保全を行う専門家又はユーザー企業に所属しでセキュリティ専門家と連携し技術的なやり取りを行う方 | □ 脅威および脆弱性情報の収集と分析 □ ログ管理とセキュリティイベントの監視 □ インシデント発生時の証拠保全の実施 |

|

| (ISC)2認定 | CSIRT | ‐ | ‐ |

| 情報セキュリティ管理 | 情報セキュリティ管理者 | 情報セキュリティ管理者や企業で管理職として勤務する方 | □ ISMSの構築と運用 □ リスクマネジメントの実施 □ ポリシーの整備 |

| 監査人 | 情報セキュリティマネジメントシステムの監査を担当する方 | □ 監査計画の作成と運用 □ インタビューとレポーティングの実施 □ 経営層への監査報告 |

カテゴリ名をクリックすると、各カテゴリに対応したコースをコースマップにてご確認いただけます。